生成AI

最終更新日:2026/03/24

GitHub Enterprise Cloudとは?

GitHub Enterprise Cloudとは?

エンタープライズ規模での開発を効率化したいと考えている企業にとって、GitHub Enterprise Cloudは強力な選択肢です。

本記事では、クラウド型GitHubサービスの全体像から料金体系、セキュリティ機能、具体的な導入手順まで網羅的に解説します。

この記事を読むことで、次の3つが明確になります。

開発チームのマネージャーやIT部門の責任者、セキュリティ担当者にとって、導入判断と運用設計に役立つ実践的な情報をお届けします。

GitHub Enterprise Cloudは、GitHubが提供する企業向けのフルマネージドなクラウド型開発プラットフォームです。

最大の特徴は、企業側でサーバーやインフラを用意・管理する必要がなく、すべてのホスティングと運用をGitHub側が担当する点にあります。

インターネット経由でどこからでもアクセスできるため、グローバルに分散した開発チームやリモートワーク環境でも、場所を問わず同じ開発基盤を利用できます。大規模組織に不可欠なセキュリティ機能やガバナンス統制を一元管理できる仕組みが標準で備わっており、複数の組織やチームをまたいだ統合的な管理が可能です。

2025年時点で1億5,000万人以上の開発者が利用する堅牢なインフラをベースに構築されており、高い可用性とパフォーマンスが保証されています。GitHubはアップタイムSLAを提供しており、ミッションクリティカルな開発業務でも安心して利用できる信頼性を実現しています。

エンタープライズレベルのセキュリティとコンプライアンス要件に対応しながら、最新機能のアップデートも自動的に適用されるため、常に最新の開発環境を維持できる点も大きなメリットといえます。

GitHub Enterprise CloudはSaaS型のサービスであるため、従来のオンプレミス環境で必要だったインフラ管理の負担から開発チームを解放します。

サーバー構築からパッチ適用、スケーリングなどの運用管理は、すべてGitHubが担います。企業の情報システム部門や開発チームは、インフラの保守運用ではなく、ソフトウェア開発やビジネス価値の創出に時間とリソースを集中できます。

オンプレミス環境と比較した場合、SaaS型には以下のようなメリットがあります。

初期立ち上げ時には、サーバー機器の購入やデータセンターの準備といった大規模な設備投資が不要になるため、導入コストを大幅に削減できます。

また、組織の拡大や縮小にも、ライセンス数の調整だけで柔軟に対応できるため、長期的な運用コストの最適化にもつながります。

リモートワークの普及に伴い、多くの企業が従来のオンプレミス環境での開発に限界を感じるようになりました。

特に顕著だったのが、VPN接続の逼迫による通信速度の低下や、社内ネットワークの不安定さによる開発作業の中断です。こうした課題は開発者の生産性を大きく損ない、プロジェクト全体の進行にも影響を及ぼしていました。

GitHub Enterprise Cloudへの移行は、VPN逼迫や社内ネットワーク依存に起因する課題を大幅に緩和する手段として注目されています。

クラウドベースのサービスであるため、インターネット接続さえあれば場所を問わず高速で安定したアクセスが可能になります。在宅勤務やサテライトオフィス、カフェなど、どこからでも一貫したハイパフォーマンスな開発環境を利用できる点が大きな利点です。

さらに、クラウド環境では以下のようなメリットも得られます。

こうした背景から、リモートワーク時代の開発生産性を維持・向上させる基盤として、GitHub Enterprise Cloudの導入が加速しています。

GitHub Enterpriseには、クラウド型の「GitHub Enterprise Cloud」と、自社のサーバー環境にインストールして運用する「GitHub Enterprise Server」という2つの提供形態があります。

両者の最も大きな違いは、インフラの運用責任がどこにあるかという点です。

Enterprise Cloudでは、GitHubがすべてのインフラを管理・運用するため、企業側はサーバーの保守やアップデート作業から解放されます。

一方、Enterprise Serverは自社のデータセンターやプライベートクラウド上に構築するため、インフラの運用は企業側の責任となります。

選択の基準となるのは、次のような観点です。

特に厳格なセキュリティポリシーや規制要件がある企業では、データを外部に出せないケースもあり、その場合はServerが選択肢となります。

一方、運用負荷を最小限に抑えながら最新機能をいち早く利用したい企業には、Cloudが適しています。

| 比較項目 | GitHub Enterprise Cloud | GitHub Enterprise Server |

| 主なホスティング先 | GitHubが運営するクラウド環境(GitHub.com) | 自社のデータセンターまたは契約中のクラウド環境 |

| インフラの運用管理 | GitHub側が担当(パッチ適用やアップデートを含む) | 自社またはパートナー企業が担当(OSやバックアップ管理も含む) |

| アップデート頻度 | 最新機能が継続的に、自動で反映される | バージョンごとに計画的なアップグレード作業が必要 |

| 主な接続環境 | インターネット経由(IP許可リスト等で制限可能 | 社内ネットワークやVPN経由でのアクセスが中心 |

| データ所在地の制御 | オプションにより一部の特定リージョンを指定可能 | 物理的な保管場所まで自社ポリシーに沿って完全に制御可能 |

| 最適なケース | 運用負荷を抑え、最新のAI機能をいち早く使いたい組織 | 厳格なネットワーク分離やオンプレミス要件がある組織 |

GitHub Enterprise CloudとServerの最も大きな違いは、ホスティング場所と運用の責任範囲にあります。Cloud版はGitHubが管理するクラウドインフラ上で稼働するSaaS型サービスであり、企業側はサーバーの構築や保守を一切行う必要がありません。

一方、Server版は企業が所有するデータセンターやプライベートクラウド環境に自らインストールして運用するオンプレミス型の製品です。

この違いは運用モデルにも大きく影響します。Cloud版では新機能やセキュリティパッチが自動的に適用されるため、常に最新の状態が保たれます。対してServer版では、アップグレードのタイミングを企業が計画的に決定し、バージョンアップ作業を実施する必要があります。そのため、Server版では以下のような運用負荷が発生します。

こうした運用の手間を削減したい企業にとって、Cloud版は魅力的な選択肢となります。

セキュリティ要件に応じてGitHub Enterpriseのデプロイ形態を選ぶ際には、組織の業種や規制要件を第一に考慮する必要があります。金融機関や公共機関、医療機関など厳格なコンプライアンス基準が求められる組織では、Server版の導入が適しています。

一方、グローバルに拠点を展開する企業やスタートアップ、デジタルトランスフォーメーションを推進する組織には、Cloud版が多くのメリットをもたらします。インフラ管理の負担から解放されることで、開発チームは本来の業務に集中でき、世界中のどこからでも同じ環境にアクセスできます。

初期投資を抑えながら迅速に開発環境を整備できるため、市場投入までのスピードを重視する組織に最適です。自社のセキュリティ要件と開発スピードの優先順位を明確にし、それに合わせた選択を行うことが成功への鍵となります。

GitHub Enterprise Cloudは、単なるソースコード管理の枠を超えて、エンタープライズ組織全体の開発基盤を支える包括的な機能を提供しています。

GitHub.comの直感的な操作性とスピード感はそのままに、大規模組織が求める高度なセキュリティ統制とガバナンス機能を兼ね備えている点が最大の特徴です。

具体的には、次のような機能群によって組織全体の開発活動を安全かつ効率的に管理できます。

これらの機能は、開発者の生産性を損なうことなく、情報システム部門やセキュリティ部門が求めるコンプライアンス要件を満たすように設計されています。

複数のチームや部門をまたいだ開発プロジェクトでは、統一されたポリシー適用とアクセス制御によって、組織全体のセキュリティレベルを一定に保つことができます。

GitHub Enterprise Cloudでは、Enterpriseアカウント配下に複数のOrganizationを配置し、組織構造に応じた柔軟な権限設計が可能です。

さらにコラボレーション機能も充実しており、プルリクエストによるコードレビュー、GitHub Issuesでのタスク管理、GitHub Projectsによるプロジェクト可視化など、開発チーム間の連携を促進する仕組みが統合されています。

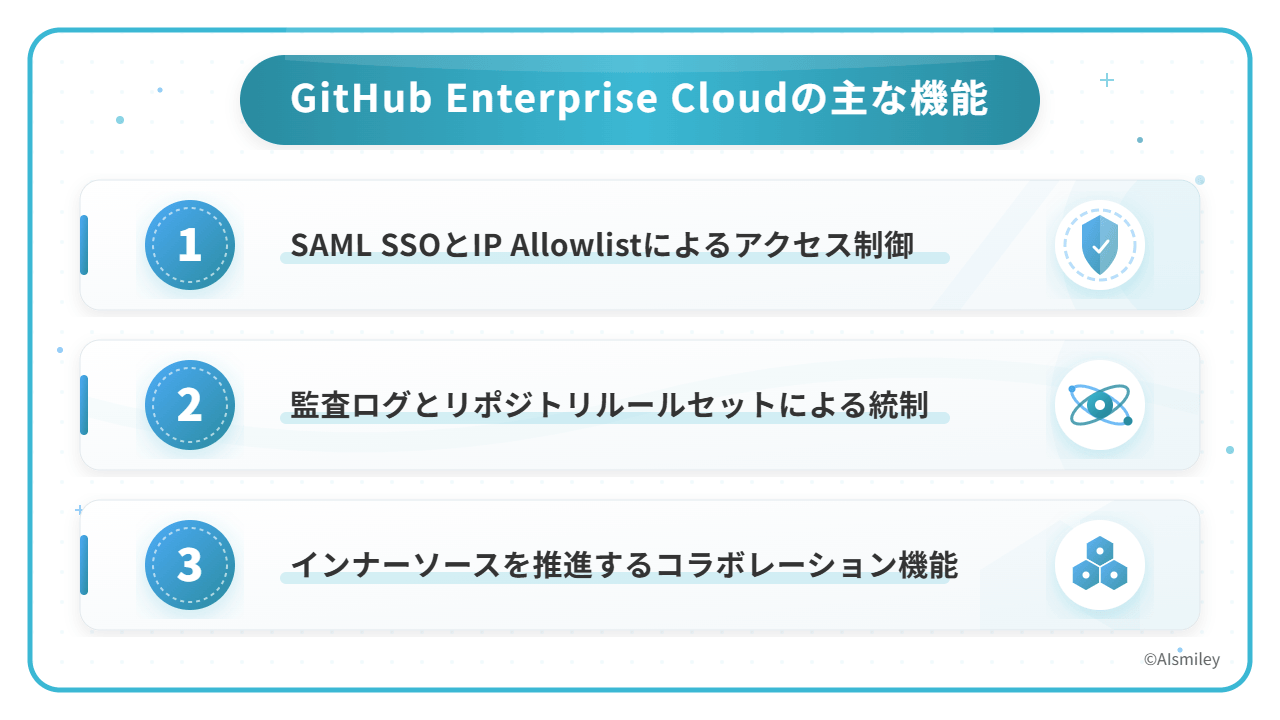

GitHub Enterprise Cloudでは、エンタープライズレベルのアクセス制御を実現するために、SAML SSOとIP Allowlistという2つの重要な機能が提供されています。

SAML SSO機能を利用することで、組織が既に導入しているアイデンティティプロバイダー(IdP)と連携した統合認証が可能になります。OktaやMicrosoft Entra ID(旧Azure AD)などの主要なIdPとシームレスに統合でき、従業員は既存の組織アカウントでGitHubにアクセスできます。これにより、パスワード管理の負担が軽減されるだけでなく、入退社時のアカウント管理も一元化され、セキュリティリスクを大幅に低減できます。

一方、IP Allowlist機能は、特定のIPアドレスまたはIPアドレス範囲からのアクセスのみを許可する仕組みです。この機能を有効化すると、登録されたIPアドレス以外からのアクセスは自動的にブロックされるため、不正アクセスや情報漏洩のリスクを効果的に防止できます。VPN経由でのアクセスに限定するなど、柔軟なセキュリティポリシーの適用が可能です。

これら2つの機能を組み合わせることで、誰が・どこから・どのようにアクセスするかを多層的に制御し、エンタープライズに求められる高度なセキュリティ要件を満たすことができます。

GitHub Enterprise Cloudでは、エンタープライズ規模の開発組織に求められるガバナンスを実現するため、監査ログとリポジトリルールセットという2つの強力な統制機能が提供されています。

監査ログ機能は、組織内で発生したすべての操作を詳細に記録し、誰が・いつ・何をしたかを正確に追跡できます。具体的には、次のような情報が記録されます。

これらの監査ログはAPIを通じて外部システムと連携でき、SIEMツールやログ管理システムへリアルタイムで送信することで、セキュリティインシデントの早期検知や内部統制の強化に役立てることができます。

一方、リポジトリルールセットは、組織全体に統一されたポリシーを適用するための機能です。プルリクエストの承認を必須化したり、特定のステータスチェックが成功するまでマージを禁止したりといった、コード品質とセキュリティを守るルールを自動的に適用できます。ルールセットは組織レベルで一元管理されるため、複数のリポジトリに対して一貫性のあるガバナンスを効率的に実現できます。

GitHub Enterprise Cloudは、組織内でインナーソースを推進するための強力なコラボレーション機能を備えています。

プルリクエストを活用することで、部門やチームの垣根を越えたコードレビューが可能になり、組織全体でナレッジを共有しながら品質を高められます。

さらにDiscussions機能を使えば、リポジトリごとに技術的な議論やアイデア交換の場を設けることができ、開発者同士の知見の蓄積と再利用が促進されます。

特に注目すべきはCODEOWNERS機能です。特定のディレクトリやファイルに責任者を設定しておくと、該当箇所への変更が発生した際に自動的に適切なレビュアーへ通知が送られます。

この仕組みによって、レビュー依頼の手動割り振りが不要になり、専門知識を持つメンバーが確実にレビューに参加できるため、コードの品質と一貫性が保たれます。

これらの機能を組み合わせることで、組織内のコードを資産として共有し、チームをまたいだ共同開発を加速させる効率的なワークフローを構築できます。

GitHub Enterprise Cloudの料金は、個人向けのFreeプランや中小規模チーム向けのTeamプランとは異なる体系です。Freeプランは無料で基本的な機能を利用できますが、プライベートリポジトリでの高度なセキュリティ機能やエンタープライズ向けの管理機能は提供されません。Teamプランはユーザーあたり月額4ドルで、チーム向けのアクセス制御機能が追加されます。

Enterprise Cloudはユーザーあたり月額21ドルで、以下のような包括的な機能が含まれています。

特筆すべき点として、Enterpriseライセンスを契約すると、CloudとServerの両方を利用する権利が得られます。これにより、クラウド環境とオンプレミス環境を併用したハイブリッド構成が可能になります。

GitHub Advanced SecurityやGitHub Copilotなどの高度な機能は、追加オプションとして別途ライセンスが必要です。組織の規模やセキュリティ要件に応じて、最適なプラン構成を選択することが重要です。

| 項目 | GitHub Enterprise Cloud | Team | Free |

| 主な対象 | 大規模組織・セキュリティ重視の企業 | 小〜中規模チーム | 個人・小規模チーム |

| 価格(目安) | 1ユーザーあたり月額 21ドル | 1ユーザーあたり月額 4ドル | 0ドル |

| ユーザー管理 | 複数組織の一元管理・Managed Users対応 | 組織(Organization)ごとの管理 | 各ユーザーアカウントによる管理 |

| 認証・セキュリティ | SAML SSO・IP Allowlist・監査ログ | 2要素認証・基本的なアクセス制御 | 2要素認証 |

| データ所在地 | データレジデンシーオプションでリージョン指定可 | 指定不可 | 指定不可 |

| サポート体制 | エンタープライズ向けサポート・優先対応 | コミュニティベース | コミュニティベース |

GitHub Enterprise Cloudの料金は、ユーザーあたりの月額制で設定されており、2026年2月時点で1ユーザーあたり月額21ドル(年額252ドル)が基本価格となっています。価格プランには使用量ベースとボリュームがあり、自社の予算に応じてコスト最適化を図ることができます。

実際の価格は、契約期間(年間契約か月次契約か)、ユーザー数の規模、追加オプションの有無などの要素によって変動します。特に大規模な組織では、ボリュームディスカウントが適用されるため、導入を検討する際には見積もりを取得して正確な費用を確認することが重要です。販売担当者やパートナーと事前に相談することで、最適な契約条件を引き出すことができます。

GitHub Enterprise Cloudの基本ライセンスに加えて、開発効率やセキュリティをさらに高めたい場合には、いくつかの追加オプションライセンスを検討する必要があります。代表的なものとして、AI支援による開発を実現するGitHub CopilotとGitHub Copilot Enterprise、そして高度なセキュリティ機能を提供するGitHub Advanced Securityが挙げられます。これらはいずれも基本プランとは別のライセンス体系となっており、ユーザー単位での追加契約が必要です。

特に注目すべき点として、GitHub Copilotは開発者一人ひとりの生産性を向上させるAIペアプログラマーとして機能します。GitHub Advanced Securityはコードスキャンやシークレットスキャンなど、セキュリティ統制を強化する機能群です。これらのオプションは必要な開発者にのみ割り当てることで、コストを最適化できます。

また、支払い方法についても柔軟な選択肢が用意されています。Azure支払い連携を利用すれば、既存のMicrosoft Azure契約枠内でGitHub Enterprise Cloudの料金を一元管理できるため、企業全体のクラウドコスト管理が効率化されます。この連携により請求書の統合や予算管理の簡素化が実現し、経理部門の負担軽減にもつながります。

GitHub Enterprise Cloudは標準機能でも十分なセキュリティを備えていますが、より高度なセキュリティ対策を求める企業向けに、専門的なアドオンサービスが用意されています。これらのオプション機能を活用することで、開発フローの中で脆弱性を自動的に検知し、機密情報の流出を未然に防ぐことが可能になります。

特に重要なのは、コードが本番環境にデプロイされる前の段階で問題を発見できる点です。従来の手動によるセキュリティレビューでは見逃されがちな脆弱性も、自動化されたスキャン機能によって早期に特定できます。

主なオプション機能として、以下が提供されています。

これらの機能は開発者のワークフローに自然に統合されるため、セキュリティチェックのために別途時間を確保する必要がありません。プルリクエストの段階で自動的にスキャンが実行され、問題があれば即座に開発者へ通知されます。

サプライチェーン攻撃が増加する現代において、自社のコードだけでなく依存するオープンソースライブラリの安全性確保も重要です。これらの高度なオプション機能は、ソフトウェアサプライチェーン全体の安全性を確保し、企業のリスク管理体制を大幅に強化します。

GitHub Advanced Securityは、エンタープライズ環境において高度なセキュリティ対策を実現する追加オプション機能です。この機能の中核となるのがCodeQLを用いた静的解析で、コードスキャンによってプログラム内の脆弱性を自動的に検出します。CodeQLは強力なクエリ言語を使ってソースコードをデータベースのように扱い、SQLインジェクションやクロスサイトスクリプティングといった一般的なセキュリティ上の問題を開発段階で発見します。

さらに注目すべき機能として、プルリクエスト時に動作する「Dependency review」があります。これは新たに追加されたライブラリやその依存関係に既知の脆弱性が含まれていないかを自動的にレビューし、マージ前に警告を表示します。開発者はコードレビューの段階でセキュリティリスクを把握でき、脆弱なライブラリの混入を未然に防げます。これらの機能により、セキュアな開発ライフサイクルを組織全体で実現できます。

Secret Protectionは、APIキーやアクセストークン、パスワードといった機密情報がリポジトリに誤ってコミットされることを防ぐための重要な機能です。開発者が意図せずシークレット情報をコードに含めてしまった場合でも、GitHubが自動的にスキャンを実行し、該当する情報を検出すると即座に通知を送信します。この仕組みにより、機密情報の流出リスクを大幅に低減できます。

GitHub Advanced Securityのライセンスを追加することで、プライベートリポジトリに対してもスキャン範囲を拡大できます。これにより、組織内の全てのコードベースを包括的に保護することが可能になります。

検出対象となるシークレットの種類は多岐にわたります。

検出された機密情報は、リポジトリ管理者やセキュリティチームに通知され、速やかな対応を促します。さらに、一部のサービスプロバイダーとの連携により、検出されたトークンを自動的に無効化する機能も提供されており、万が一の流出時にも被害を最小限に抑えられます。

GitHub Enterprise Cloudは、クラウドサービスならではの迅速な展開が可能で、アカウント作成から開発環境の構築までを比較的短期間で完了できます。導入の第一歩は、GitHubのWebサイトからEnterpriseアカウントを申請し、組織の管理者権限を持つユーザーを設定することから始まります。

アカウントが有効化されたら、次に組織全体の構造を設計します。

具体的には、以下の要素を検討してください。

この段階で権限モデルとセキュリティポリシーを明確に設計しておくことが、後の運用安定性を大きく左右します。誰がどのリポジトリにアクセスできるか、どのような操作が許可されるかを事前に定義しておけば、セキュリティインシデントのリスクを最小化できます。

認証方式の選定も重要な検討事項です。SAML SSOを利用して既存の社内IDプロバイダーと連携させることで、アカウント管理の一元化と強固な認証基盤を実現できます。IP Allowlistを設定すれば、特定のネットワークからのみアクセスを許可する追加の保護層を設けられます。

初期設定が完了したら、小規模なパイロットチームで運用テストを実施し、ポリシーやワークフローに問題がないか確認してから全社展開へと進めるのが理想的です。この段階的なアプローチにより、大規模展開時のトラブルを未然に防ぐことができます。

GitHub Enterprise Cloudを導入する際は、まずEnterpriseアカウントを作成し、その配下に複数のOrganizationを紐付ける階層構造を構築します。Enterpriseアカウントは組織全体の最上位管理単位となり、配下のOrganizationを統括する役割を担います。

この構造により、事業部やプロジェクト、チーム単位でOrganizationを分けて管理できます。例えば開発部門用のOrganization、マーケティング部門用のOrganization、特定プロジェクト専用のOrganizationといった形で、業務実態に合わせた柔軟な組織設計が可能です。

既存のOrganizationアカウントをすでに運用している場合は、Enterpriseアカウント配下への移行ができます。移行手順は次のとおりです。

この移行により、それまで個別に管理していた複数のOrganizationを一元管理できるようになり、ポリシーの統一や監査ログの集約、ライセンス管理の効率化が実現します。Enterprise配下に統合することで、組織横断的なセキュリティポリシーの適用や、全社的なコンプライアンス要件への対応が容易になります。

GitHub Enterprise Cloudでは、ユーザー管理の方式として「Enterprise Managed Users(EMU)」を選択することで、ID管理を外部のアイデンティティプロバイダー(IdP)側で完全に統制できます。

EMUを有効にすると、すべてのユーザーアカウントがIdPから自動的にプロビジョニングされ、従業員の入社・異動・退職といったライフサイクルに応じて、GitHubへのアクセス権限も連動して管理される仕組みが実現します。

これにより、手動でのアカウント作成や削除が不要になり、ヒューマンエラーによる権限の付与漏れや削除忘れといったリスクを大幅に低減できます。

EMUを導入する際には、以下のような認証とセキュリティ設定を優先的に検討する必要があります。

特に2要素認証の必須化は、パスワード漏洩時の被害を防ぐ最も効果的な対策のひとつであり、導入初期の段階で組織ポリシーとして設定しておくことが推奨されます。

なお、EMUは通常のGitHubアカウントとは異なり、個人アカウントとしての利用ができないため、オープンソースプロジェクトへの貢献や外部コラボレーションを行う場合には、別途個人アカウントを用意する必要があります。

自社のセキュリティポリシーと開発スタイルを照らし合わせながら、EMUの採用可否を判断することが重要です。

GitHub Enterprise Cloudを導入する際には、技術的な設定だけでなく、組織全体のセキュリティガバナンスを確立することが不可欠です。特にシステムインテグレータや情報システム部門の立場からは、複数の部門やプロジェクトが混在する環境において、意図しない情報漏洩や不適切なアクセス権限の付与といった運用上のリスクを事前に洗い出し、多層的な防御策を講じる必要があります。

まず検討すべき主要なセキュリティ管理ポイントとして、以下の項目が挙げられます。

これらの対策は、GitHub Enterprise Cloudが提供する機能と組織のセキュリティポリシーを組み合わせることで実効性を持ちます。IP Allowlistやブランチ保護ルールといった技術的制御を導入する際には、なぜそのような制約が必要なのかを開発者に説明し、セキュリティ意識を醸成する教育プログラムを並行して実施することが重要です。

また、命名規則の統一やアカウントの使い分けルールを事前に整備しておくことで、後々の管理負荷を大幅に軽減できます。特に複数のプロジェクトや顧客案件を扱う組織では、どのリポジトリがどの案件に紐づくのかを明確にする命名体系を確立し、誤って機密情報を含むリポジトリが不適切な範囲に公開されることを防ぐ必要があります。

GitHub Enterprise Cloudでは、リポジトリの可視性設定を適切に管理することが極めて重要です。組織内で開発しているコードが誤ってパブリックに公開されてしまうと、機密情報の漏洩や知的財産の流出につながります。このような事態を防ぐため、システム側での制御を徹底する必要があります。

具体的には、以下のような対策が有効です。

技術的な制御に加えて、開発者への教育も実施し、公開範囲の違いやリスクについて理解を深めてもらうことが重要です。特に新規参加メンバーには、オンボーディング時に必ずセキュリティガイドラインを共有しましょう。

万が一、意図せず公開されてしまった場合に備えて、定期的な点検体制も整備すべきです。GitHub検索機能やAPIを活用し、組織名やドメイン名で定期的にパブリックリポジトリを検索することで、早期発見が可能になります。発見時の対応フローをあらかじめ文書化しておけば、迅速な非公開化と影響範囲の特定ができます。

エンタープライズ環境でGitHub Enterprise Cloudを安全に運用するには、組織全体で統一された命名規則の策定が不可欠です。Organization名やリポジトリ名に社内プロジェクトのコードネームや顧客名を含めると、意図せず機密情報が外部に露出するリスクが高まります。管理者が中心となって命名規則のガイドラインを作成し、新規リポジトリやOrganizationの作成権限を制限する運用体制を整えましょう。

また、開発者が個人のGitHubアカウントを業務にも使用している場合、仕事とプライベートのアカウントが混在する状況が生まれます。この問題に対処するには、以下のような対策が有効です。

こうした運用ルールを事前に整備しておくことで、セキュリティインシデントを未然に防ぎ、監査対応もスムーズに行えます。

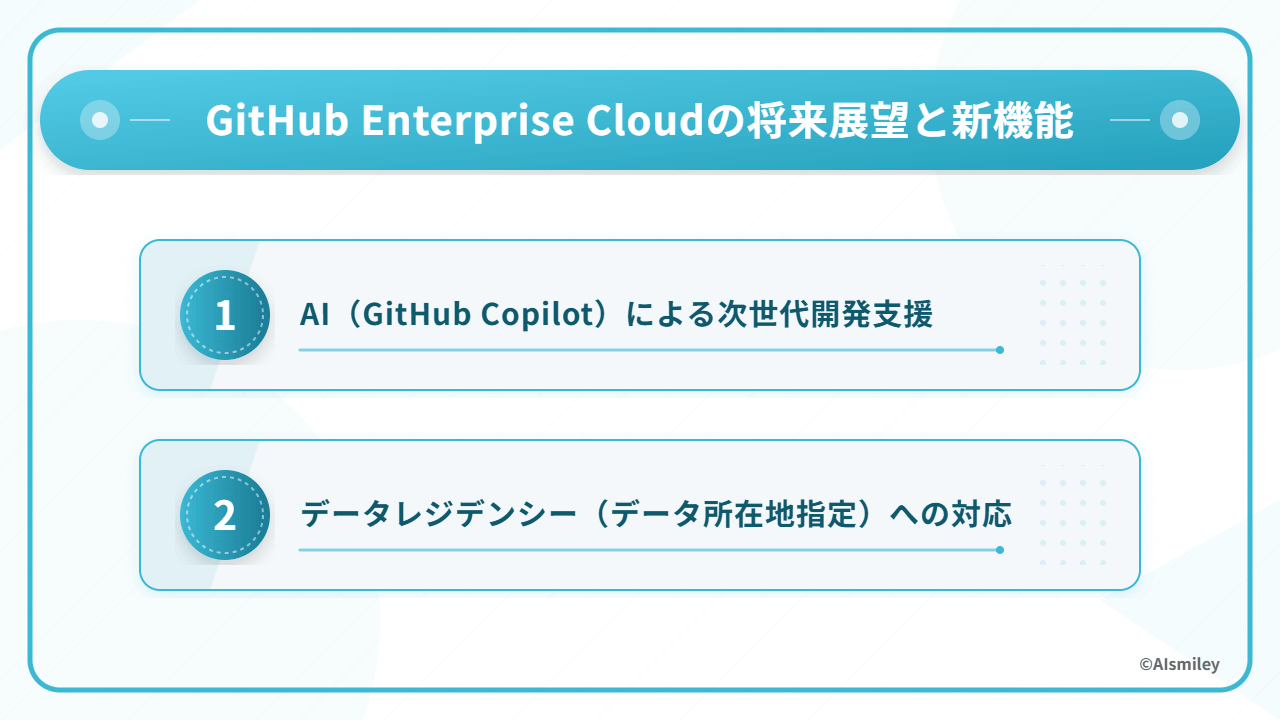

GitHub Enterprise Cloudは、エンタープライズ企業のニーズに応える形で継続的に進化を遂げています。特に注目すべき領域として、AI活用とデータ所在地管理の2つが挙げられます。

AI活用の面では、GitHub CopilotがEnterprise環境においても本格的に統合され、開発者の生産性を飛躍的に向上させる機能が拡充されています。単なるコード補完にとどまらず、組織固有のコードベースを学習してコンテキストに応じた提案を行い、チーム全体の開発品質を底上げする仕組みが整いつつあります。

データレジデンシーについては、グローバル展開する企業にとって重要な要件となっており、GitHubもデータの保存場所を指定できる機能の拡充を進めています。各国の法規制やコンプライアンス要件に対応するため、リージョンごとのデータ管理オプションが充実してきています。

また、Microsoftのエコシステムとのシームレスな連携も強化されており、Azure DevOps、Microsoft Teams、Power Platformなどとの統合により、開発からデプロイ、業務プロセスの自動化まで一貫したワークフローを構築できます。これにより、開発部門だけでなく、ビジネス部門も含めた組織全体のデジタルトランスフォーメーションを加速させることが可能です。

セキュリティ面でも、ゼロトラストアーキテクチャへの対応や、より高度な脅威検知機能の追加が進められており、エンタープライズ企業が安心して利用できる環境が整備され続けています。

GitHub Enterprise Cloudでは、GitHub Copilotを組織全体で導入することで、開発チーム全員がAIによる支援を受けられる環境を構築できます。GitHub Copilotは単なるコード補完ツールにとどまらず、コードレビューの際に改善提案を行ったり、チャット形式で技術的な質問に答えたりする機能を備えています。これにより、経験の浅い開発者でもベテランのような判断ができるようになり、チーム全体の生産性が大きく向上します。

組織単位でのライセンス管理により、以下のような活用が可能になります。

さらに注目すべきは、GitHub Sparkのような新機能です。これは自然言語でアプリケーションの要件を記述するだけで、AIが実際に動作するプロトタイプを生成してくれる革新的なツールです。アイデアの検証段階を劇的に短縮し、ビジネス部門と開発部門のコミュニケーションを円滑にします。

これらのAI機能は開発ワークフロー全体に組み込まれ、企画から実装、テスト、デプロイまでの各フェーズで開発者を支援し、イノベーションのスピードを加速させます。

GitHub Enterprise Cloudでは、企業のコンプライアンス要件に応じてリポジトリデータの保存場所を指定できる「データレジデンシー」機能の提供が拡大しています。この機能により、EU、米国、オーストラリアなど特定のリージョンにコードやメタデータを保管することが可能になり、各国のデータ保護規制への対応が容易になります。

特に以下のような規制への対応が求められる企業にとって重要な選択肢となります。

従来はオンプレミス型のGitHub Enterprise Serverを選択せざるを得なかった企業も、データレジデンシー機能によってクラウドの利便性を享受しながら規制要件を満たせるようになりました。

インフラ運用の負担を軽減しつつ、データ主権やプライバシー保護の観点から求められる地理的制約にも対応できるため、グローバル展開する企業にとって理想的なデプロイ形態といえます。

導入を検討する際は、自社が対象とする規制要件と利用可能なリージョンを確認し、適切なデータ所在地を選択することが重要です。

GitHub Enterprise Cloudの導入を検討する際には、契約条件や既存環境からの移行に関する疑問が多く寄せられます。特に初めてエンタープライズプランを利用する企業では、最小契約ユーザー数やトライアルの有無が気になるポイントです。

まず契約条件について、GitHub Enterprise Cloudは最小契約ユーザー数が設定されており、一般的には一定数以上のシート購入が必要となります。無料トライアルについては、営業担当を通じて申し込むことで一定期間の試用が可能です。具体的な条件は契約時期や地域によって異なるため、GitHubの公式サイトまたは販売パートナーへの問い合わせが確実です。

次に既存プランからのアップグレードについてですが、GitHub TeamやGitHub Freeから移行する場合、既存のリポジトリやOrganization設定を維持したまま段階的に移行できます。移行方法としては、既存OrganizationをEnterpriseアカウント配下に統合する手順が一般的です。この際、ユーザーアカウントやアクセス権限、リポジトリ履歴はすべて引き継がれます。

また、オンプレミス版のGitHub Enterprise Serverから移行する場合は、データ移行ツールやAPIを活用した段階的な移行が推奨されます。大規模な移行では事前の計画とテスト環境での検証が重要です。移行支援サービスを提供するパートナー企業も存在するため、複雑な環境では専門家のサポートを検討するとスムーズです。

GitHub Enterprise Cloudの公式ドキュメントでは、最小ユーザー数の条件は明記されていません。したがって、小規模なチームでも導入しやすい設計になっています。最小契約ユーザー数の規定については、導入を検討する際に販売窓口へ確認することをおすすめします。

GitHub Enterprise Cloudには30日間の無料トライアル期間が用意されており、本格導入前に実際の機能を評価できる仕組みが整っています。このトライアル期間中には、以下のような機能を実際に試すことが可能です。

特にGHASのような追加オプション機能も含めて評価できる点は、導入判断において非常に重要です。トライアル期間を活用することで、自社の開発フローやセキュリティ要件に適合するかを十分に検証してから、本契約に進むことができます。

既存のFreeプランやTeamプランを利用している場合、Organization単位でGitHub Enterprise Cloudへアップグレードできます。移行手順としては、まずGitHubの営業担当またはサポートに連絡し、Enterprise Cloudへの移行を申請します。その後、既存のOrganizationをEnterpriseアカウント配下に組み込む形で移行が進められ、リポジトリやチーム構成、アクセス権限などの設定は基本的に引き継がれます。

移行時には以下の項目を確認する必要があります。

特にEnterprise Managed Users(EMU)を導入する場合は、既存のユーザーアカウントとは別の認証体系になるため、段階的な移行計画を立てることが推奨されます。移行前にテスト用のOrganizationで検証を行い、本番環境への影響を最小限に抑える慎重なアプローチが重要です。

GitHub Enterprise Cloudは、エンタープライズレベルの開発組織において、セキュリティとコラボレーションを両立させる強力なプラットフォームです。本記事では、クラウド型とサーバー型の違いから、SAML SSOや監査ログといった主要機能、さらには料金体系や導入手順まで幅広く解説してきました。特に重要なポイントとして、以下の点が挙げられます。

導入を検討する際は、自社のセキュリティ要件や開発規模に応じて、最適なプランとオプション機能を選択することが成功の鍵となります。GitHub Copilotによる開発効率の向上やデータレジデンシーによるコンプライアンス対応など、継続的に機能が強化されているため、まずはトライアルで実際の使用感を確認し、段階的な導入を進めることをお勧めします。

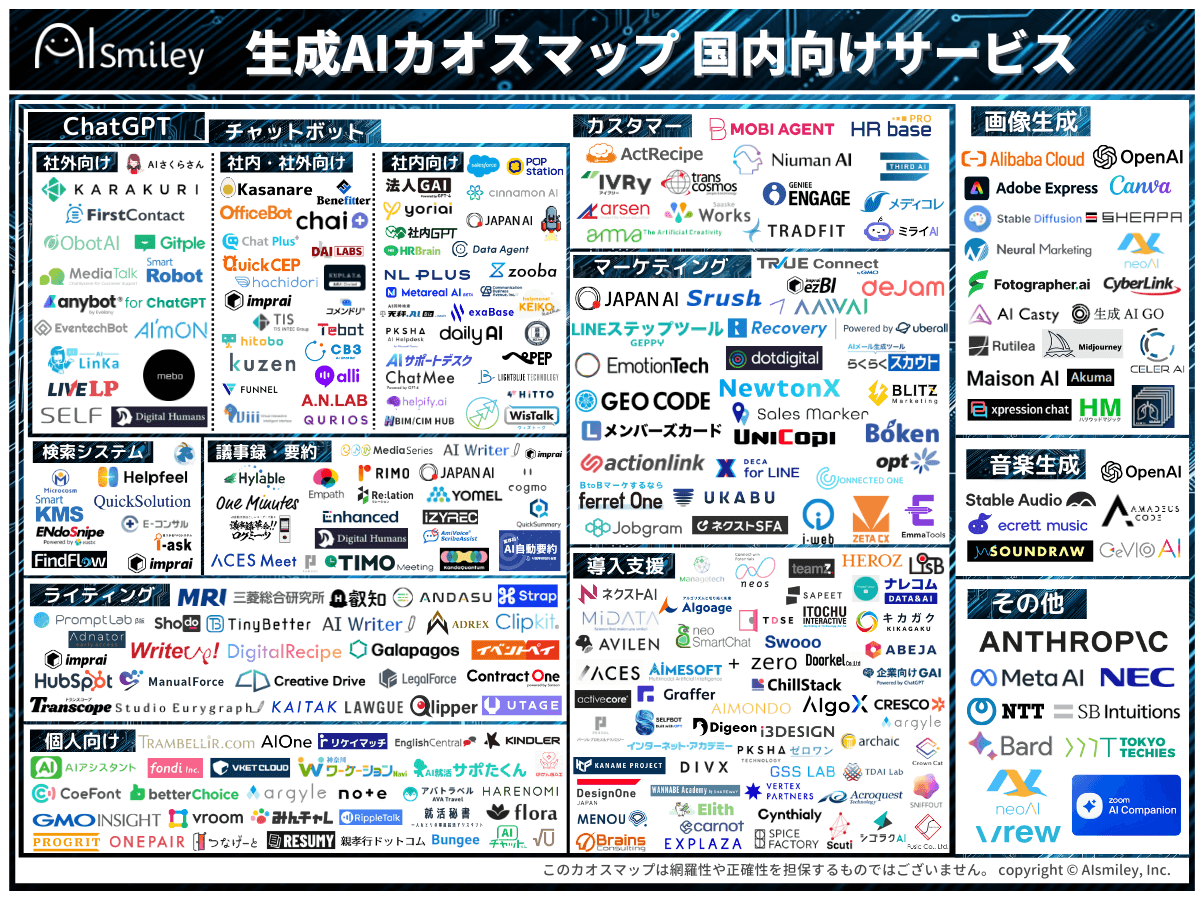

アイスマイリーでは、生成AI のサービス比較と企業一覧を無料配布しています。課題や目的に応じたサービスを比較検討できますので、ぜひこの機会にお問い合わせください。

業務の課題解決に繋がる最新DX・情報をお届けいたします。

メールマガジンの配信をご希望の方は、下記フォームよりご登録ください。登録無料です。

AI製品・ソリューションの掲載を

希望される企業様はこちら