生成AI

最終更新日:2026/05/07

多要素認証(MFA)とは?

多要素認証(MFA)とは?

パスワード単体の認証だけでは、不正アクセス対策として十分とはいえない場面が増えています。近年は、フィッシングやアカウント乗っ取りの被害拡大を背景に、企業・個人を問わず認証基盤の見直しが進んでいます。

その中で、基本的なセキュリティ対策の一つとして導入が広がっているのが、多要素認証(MFA:Multi-Factor Authentication)です。多要素認証は、パスワードに加えて別の認証要素を組み合わせることで、不正ログインのリスク低減につなげる仕組みです。

また、最近の動向としてリスクベース認証や適応型認証、フィッシングに強いパスキーへの関心が高まっており、「MFAを導入する」だけでなく、「どの認証方式を選ぶか」も重要になっています。

本記事では、多要素認証の基本的な仕組みから、二要素認証・二段階認証との違い、主な認証方式の特徴、リスクベース認証を含む動向、AiTM攻撃への対策まで解説します。

多要素認証(MFA)とは、システムやオンラインサービスへログインする際に、異なる種類の認証要素を2つ以上組み合わせて本人確認を行う仕組みです。

従来のID・パスワードだけによる認証は広く普及していますが、パスワード漏えいやフィッシング被害が発生した場合に不正アクセスにつながりやすいという課題があります。多要素認証なら、パスワードに加えてスマートフォンの認証アプリや生体認証などを組み合わせることで、認証強度を高められます。

企業の情報システムやクラウドサービス、金融サービスなど、重要な情報を扱う環境では、多要素認証は基本的な対策の一つとして位置づけられています。

多要素認証の重要性が高まっている背景には、次のような変化があります。

特に昨今では、Salesforceが全ユーザーに対してMFAを契約上の義務として必須化し、AWSもルートユーザーを対象にMFAを段階的に必須化するなど、主要クラウドベンダーによる動きが加速しています。

こうしたサービスを業務基盤として利用する企業では、もはやMFAは「任意の追加対策」ではなく「利用前提の基本要件」となりつつあります。

このように、認証は単なるログイン手順ではなく、企業のセキュリティ基盤の一部として見直されるようになっています。

実際に多要素認証を使ってログインする際の流れは、方式によって多少異なりますが、基本的には「パスワード入力 → 追加の認証要素による確認 → ログイン完了」というステップで進みます。

ここでは、もっとも一般的な「ID・パスワード+認証アプリ」の組み合わせを例に、具体的な操作手順を紹介します。

パスキーやFIDO2セキュリティキーを使う場合は、ワンタイムコードの入力の代わりに、生体認証(指紋・顔)やPINでの本人確認、またはセキュリティキーのタッチ操作で認証が完了します。

いずれの方式でも、「パスワードだけでは通過できない」というのが多要素認証の基本的な考え方です。

多要素認証とあわせてよく使われる言葉に、二要素認証(2FA)と二段階認証があります。概念上は区別できますが、サービス名や製品画面では別名で案内されることもあります。

| 用語 | 意味 |

|---|---|

| 多要素認証(MFA) | 異なる種類の認証要素を2つ以上使う認証方式 |

| 二要素認証(2FA) | 多要素認証のうち、2種類の異なる要素を使う方式 |

| 二段階認証 | 認証を2段階で行う方式。必ずしも異なる要素とは限らない |

たとえば、同じ知識情報を2回続けて求める方式は二段階認証には当たりますが、異なる要素を使っていないため、多要素認証には当たりません。

一方で、「パスワード」+「スマートフォンに届く確認コード」のように、知識情報と所持情報を組み合わせていれば、多要素認証に該当します。

日常的には「二段階認証」という言葉が広く使われていますが、セキュリティの観点で重要なのは、異なる種類の要素を組み合わせているかどうかです。

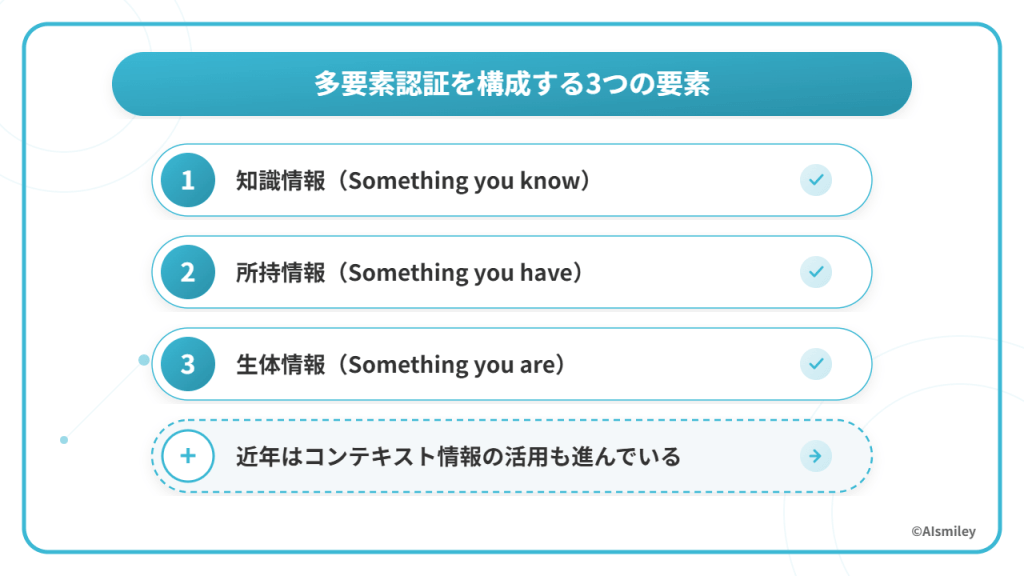

多要素認証で使われる認証要素は、一般的に次の3つに分類されます。

本人だけが知っている情報です。

もっとも身近な認証要素ですが、漏えい、使い回し、推測、フィッシングなどのリスクがあります。

本人が持っているものを使う認証要素です。

物理的なデバイスが必要になるため、パスワード単独より不正利用されにくいのが特徴です。

本人の身体的特徴を使う認証要素です。

スマートフォンやノートPCでも広く使われており、利便性と安全性を両立しやすい手段として普及しています。

近年の認証基盤では、上記3要素に加えて、次のようなコンテキスト情報をもとにアクセス可否を判断する仕組みも広がっています。

これらは厳密には認証要素そのものというより、アクセス制御やリスク判定に用いる追加情報として扱われることが一般的です。

多要素認証には複数の方式があります。導入のしやすさや安全性、運用負荷が異なるため、目的に応じて選ぶことが重要です。

ログイン時に、登録済みの電話番号へ確認コードを送る方式です。

導入しやすく利用者にもなじみがある一方、SMSを使う方式はフィッシング耐性がありません。重要なアカウントでは、認証アプリやFIDO2セキュリティキー、パスキーなども検討が必要です。

認証アプリがTOTPなどのワンタイムコードを生成する方式です。

SMSより利用しやすい場面が多く、インターネット接続がなくてもコード生成は可能です。ただし、コードを手入力する方式はフィッシング耐性がないため、高リスク用途では別の方式も検討が必要です。

ログイン要求が発生するとスマートフォンに通知が届き、利用者が承認して認証を完了する方式です。

操作はシンプルですが、単純な承認だけで終わる方式は「MFA疲れ」の標的になりやすい傾向があります。使う場合は、番号照合などで誤承認を防げる構成が向いています。

物理デバイスを使う認証方式です。ただし、同じ物理デバイスでも強度は一様ではありません。コードを表示するOTPトークンは扱いやすい一方でフィッシング耐性はなく、FIDO2セキュリティキーはフィッシングに強い方式です。

管理者アカウントや機密性の高い環境では、後者のような公開鍵ベースの方式が向いています。

パスキーは、FIDO標準に基づく認証情報を使う方式です。利用者は、生体認証やPINなどで端末側の利用者確認を行い、サービスごとに固有の公開鍵暗号ベースの認証情報でログインします。

フィッシングに強く、操作の負担も抑えやすいため、パスワード依存を減らしたい場面で導入が進んでいます。

指紋や顔認証を活用する方式です。単独で使うイメージを持たれやすいものの、実際には端末ロック解除やパスキー利用時の利用者確認として組み合わせて使われることも多く、利便性向上にもつながります。

| 認証方式 | 利便性 | 導入しやすさ | フィッシング耐性 |

|---|---|---|---|

| SMS認証 | 高い | 高い | なし |

| 認証アプリ(コード入力型) | 比較的高い | 高い | なし |

| プッシュ通知 | 高い | 中程度 | なし |

| FIDO2セキュリティキー | 中程度 | 中程度 | 高い |

| パスキー | 高い | 中程度 | 高い |

| 生体認証 | 高い | 端末依存 | 単独では評価しにくい |

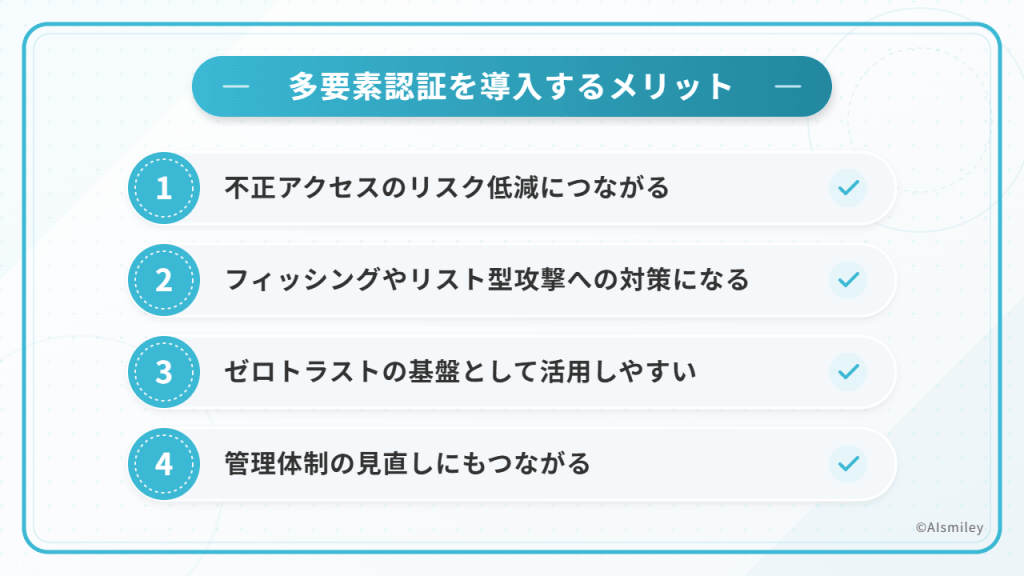

多要素認証は、不正アクセス対策として基本となる取り組みの一つです。パスワード単体の認証に比べてセキュリティを高めやすく、管理体制の見直しにもつながります。

パスワードが漏えいした場合でも、追加の認証要素がなければログインできないため、単要素認証より被害を抑えやすくなります。

すべてのMFAが同じ強度ではありませんが、少なくともパスワード単独より防御層が増えます。さらに、パスキーやFIDO2セキュリティキーのようなフィッシングに強い方式は、より強い対策として有効です。

近年のセキュリティ対策では、「誰が、どの端末で、どこからアクセスしているか」を継続的に確認する考え方が重視されています。MFAは、こうしたアクセス制御とも相性のよい仕組みです。

MFA導入をきっかけに、アカウントの棚卸しや権限管理、管理者アカウントの保護方針などを見直す企業も少なくありません。認証強化は、運用全体の改善にもつながります。

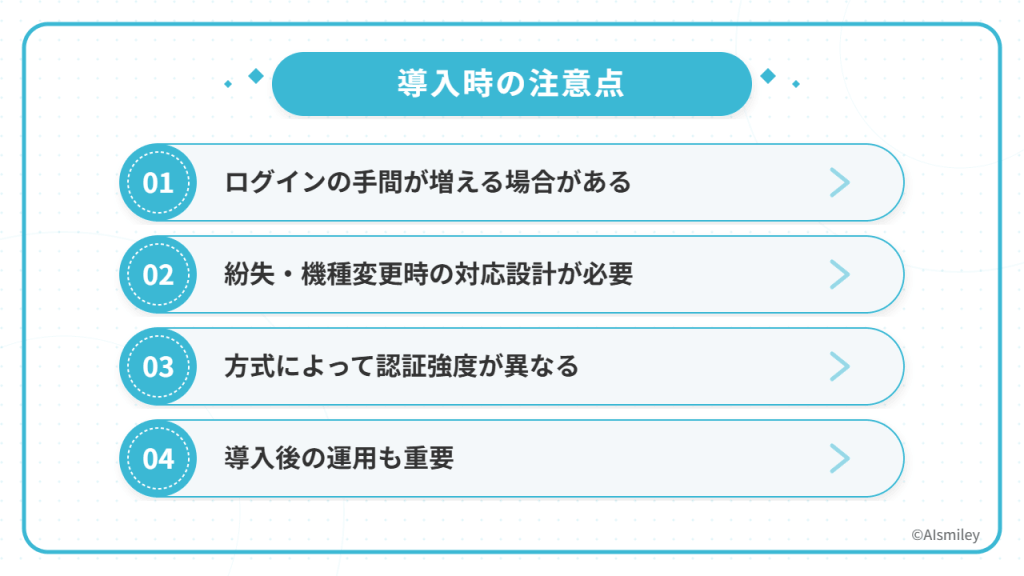

多要素認証は有効なセキュリティ対策ですが、導入後の定着には、運用面の検討が不可欠です。

認証要素が増えることで、利用者にとって操作が煩雑になることがあります。運用負荷を抑えるためには、認証アプリやパスキーなど、使いやすい方式を選ぶことが重要です。

認証用スマートフォンやセキュリティキーを紛失した場合、正規ユーザーがログインできなくなるリスクがあります。バックアップコードや代替手段、復旧手順の整備が欠かせません。

「MFAを導入している」こと自体は重要ですが、どの方式でも同じ強度が得られるわけではありません。重要システムでは、フィッシングに強い方式を選ぶ必要があります。

ユーザー管理、ポリシー設定、問い合わせ対応、復旧対応など、認証基盤は導入後の運用も重要です。全社展開する場合は、情報システム部門の負担も考慮する必要があります。

昨今、アクセス状況に応じて認証要求を調整する、リスクベース認証や適応型認証の活用が広がっています。

従来のMFAは、あらかじめ決められた手順で認証を求める仕組みが中心でした。

一方で現在は、アクセス元、端末状態、位置情報、時刻、過去の利用傾向などのシグナルをもとにリスクを判定し、必要に応じて追加認証を求める仕組みが使われています。

たとえば、普段とは異なる国や端末からログインが試みられた場合には追加認証を求め、逆に通常利用の範囲内であれば認証手順を簡略化するといった運用も可能です。

一方で、AIは攻撃側にも活用されています。自然な文章のフィッシングメールや、精巧な偽サイトの作成が容易になる中で、従来以上に認証の強度が問われるようになっています。

そのため、これからの認証対策では、リスクシグナルをもとに追加認証の要否を判断することと、フィッシングに強い認証方式を選ぶことの両方が欠かせません。

AiTM(Adversary-in-the-Middle)攻撃とは、利用者と正規サービスの間に攻撃者が入り込み、認証情報に加えて、セッションCookieやトークンを盗み取る攻撃手法です。

従来は「MFAを導入していれば十分」と考えられる場面もありましたが、AiTMでは、MFAの通過後に発行されたセッションが盗まれると不正利用を許すことがあります。

つまり、MFAを使っていても、方式や認証後の保護が弱いとリスクは残ります。

認証は「ログイン時だけの話」ではなく、認証後のセッション管理や、運用面のコストも含めて検討することが重要です。

多要素認証は、重要な情報や資産を扱う場面を中心に、幅広い業種・業務で必要性が高まっています。不正アクセスが金銭的被害や情報漏えい、業務停止につながる環境では、基本的な対策の一つとして導入が求められます。

不正送金や口座乗っ取りの被害防止の観点から、認証強化の重要性が高い分野です。たとえば、ログイン時に加えて、出金手続きや登録情報変更時に追加認証を求めるケースもあります。

クラウド管理画面やサーバー管理者アカウントなどは、1件の情報漏えいが大きな被害につながるため、より強固な方式が求められます。たとえば、Microsoft 365やAWSなどの管理者アカウントは代表的です。

Microsoft 365、Google Workspace、Salesforceなど、業務基盤をクラウドに置く企業では、MFAは基本対策の一つです。メールやファイル共有、顧客情報など、複数の重要情報が1つのアカウントに集約されやすいためです。

個人情報や機密設計情報を扱う業種では、監査対応や内部統制の観点からもMFA導入の必要性が高まっています。たとえば、電子カルテ、自治体システム、設計図面や研究開発データへのアクセス管理が挙げられます。

多要素認証ツールを選ぶ際は、単に「認証機能があるか」だけでなく、認証強度、既存環境との連携性、利用者の使いやすさ、運用管理のしやすさまで含めて比較することが重要です。企業導入では、導入後に現場で定着するかどうかも選定の大きなポイントになります。

まず、どの程度の認証強度を確保できるかを確認します。

パスキーやFIDO2セキュリティキーに対応しているか、SMS認証だけでなく認証アプリや生体認証など複数の方式を選べるかは重要な比較ポイントです。

管理者アカウントや機密情報にアクセスする環境では、単にMFAに対応しているだけでなく、フィッシングに強い認証方式を利用できるかを確認しておきたいところです。

多要素認証ツールは、既存のIT環境とスムーズに連携できるかどうかで、導入のしやすさが大きく変わります。

たとえば、Microsoft 365、Google Workspace、Salesforce、VPN、社内業務システム、オンプレミス環境などと連携できるかを確認しておくことが大切です。

一部のサービスだけでしか使えない場合、システムごとに認証方式が分かれてしまい、管理負荷や利用者負担が増える可能性があります。複数のシステムを一元的に管理できるかという視点も重要です。

現場で使いにくい仕組みは、導入しても定着しにくくなります。

認証強度だけでなく、利用者にとって無理なく使えるかも確認しておきましょう。

認証アプリ、プッシュ通知、生体認証、FIDO2セキュリティキーなど、複数の認証手段に対応していれば、利用部門や業務内容に応じて選びやすくなります。

営業部門のように外出が多い社員と、管理部門のように固定端末中心の社員では、使いやすい方式が異なる場合もあります。

企業で運用する場合は、管理者向け機能も重要です。

認証ポリシーの設定、ログ監査、端末紛失時の無効化、アカウント復旧フロー、利用状況の可視化などに対応しているかを確認するとよいでしょう。

部署や役職によって認証強度を分けたい場合には、管理者アカウントには強固な方式を必須化し、一般ユーザーには使いやすさを重視した方式を適用するといった柔軟な設定ができるかも見ておきたいポイントです。

導入時には、ライセンス費用だけでなく、運用面のコストも含めて検討することが大切です。

初期設定にどの程度の工数がかかるか、利用者向けの案内や教育が必要か、問い合わせ対応が増えそうかといった点も、実際の負担に影響します。

一見すると低コストに見えるツールでも、運用負荷が大きいと結果的に管理コストが高くなることがあります。初期費用だけでなく、導入後の運用体制も含めて比較してください。

多要素認証(MFA)は、異なる種類の認証要素を組み合わせて本人確認を行う基本的なセキュリティ対策です。パスワード単独より安全性を高めやすく、企業・個人を問わず導入の重要性が高まっています。

一方で、認証方式ごとに強度や運用性は異なり、AiTMのような高度な攻撃への備えも必要です。そのため、これからの認証対策では、単にMFAを導入するだけでなく、フィッシングに強い方式を選び、リスクベースの運用まで含めて設計することが重要です。

認証基盤の見直しを進める際は、自社の業務環境や取り扱う情報の重要度に応じて、適切な方式を選定していくことが求められます。

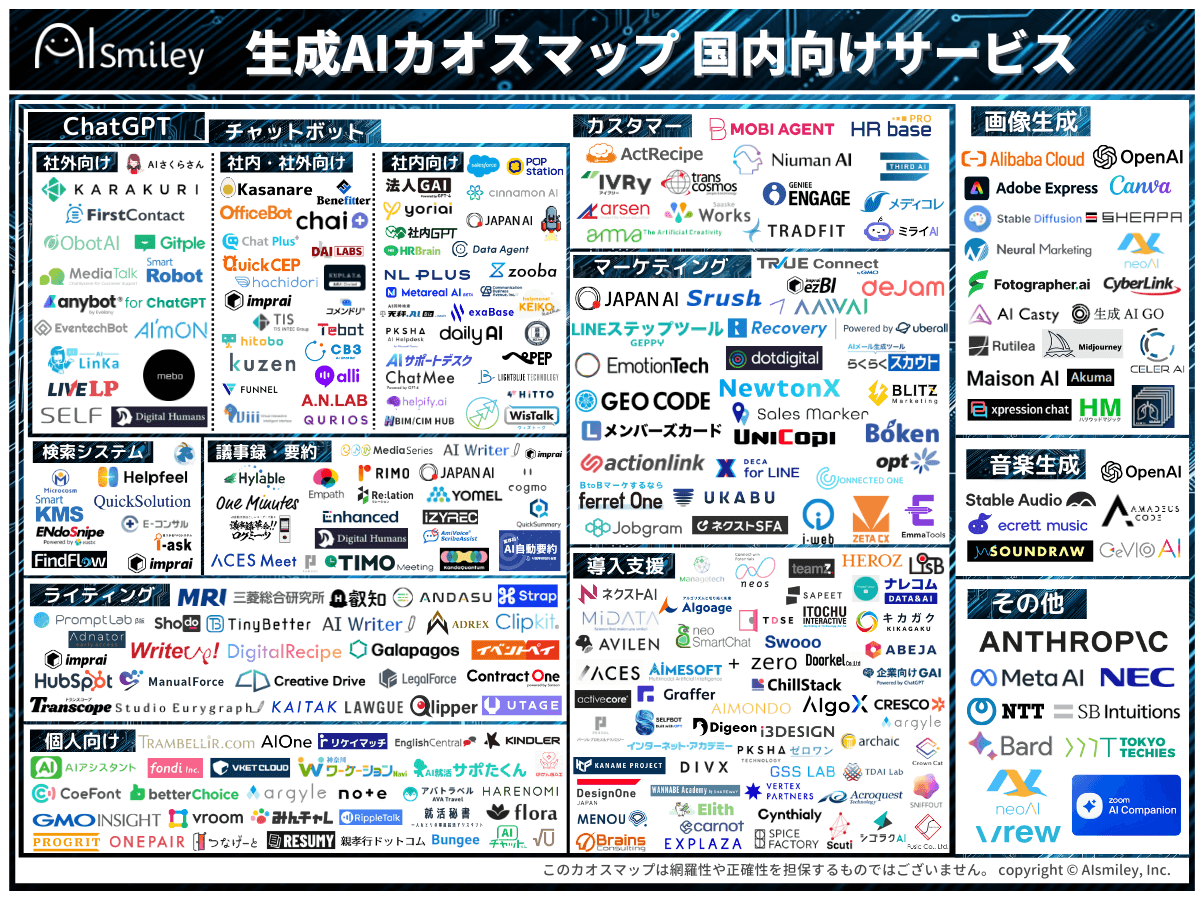

アイスマイリーでは、生成AIのサービス比較と企業一覧を無料配布しています。課題や目的に応じたサービスを比較検討できますので、ぜひこの機会にお問い合わせください。

はい。パスワードとSMSコードのように、異なる要素を組み合わせていれば多要素認証に含まれます。ただし、SMSを使う方式はフィッシング耐性がないため、高リスク用途では、より強い方式を検討したいところです。

厳密には異なります。二段階認証は認証を2回行うことを指し、二要素認証は異なる種類の要素を2つ使うことを指します。

利用形態によります。パスキーはパスワードレス認証として使われることもありますが、端末の所持に加え、生体認証やPINによる利用者確認を伴う場合は、多要素認証として扱える場面があります。

まずは、重要アカウントや管理者アカウントからMFAを有効化し、そのうえで認証アプリやパスキーなど、より強い方式へ広げていくのが現実的です。

業務の課題解決に繋がる最新DX・情報をお届けいたします。

メールマガジンの配信をご希望の方は、下記フォームよりご登録ください。登録無料です。

AI製品・ソリューションの掲載を

希望される企業様はこちら